The post DDoS Saldırıları ve Korunma Yolları Eğitimi 22-24 Mart 2011(Ankara) first appeared on Complexity is the enemy of Security.

]]>

DDOS saldırıları Internet dünyasının en eski ve en etkili saldırılarıdır. DDOS saldırılarına karşı kesin bir reçete olamayacağı için bu tip saldırılarla karşı karşıya kalmadan konu hakkında detaylı bilgi sahibi olmak en büyük silahtır.

Konu hakkında bilgi sahibi olmadan alınacak DDOS koruma ürünleri ayrı bir DOS’a (servis kesintisi) sebep olabilmektedir.

DDoS işine ürün odaklı değil çözüm odaklı yaklaşılmalıdır. Bunun içerisinde DDoS’dan korumak istediğiniz ağ altyapısı, saldırı esnasında neler yapılacak listesi, ISP’nin iletişim bilgileri, ddos izleme sistemleri ve en kötü durum senaryosunun hazırlanması dahildir.

Bu eğitimle birlikte sık kullanılan ve etkili olan DDOS yöntemleri, çalışma mantıkları, uygulamaları ve korunma yöntemlerini hem teorik olarak öğrenme hem de pratik olarak görme fırsatı yakalayacaksınız.

Eğitime katılarak;

- Gerçek ortamlarda dos/ddos saldırıları gerçekleştirip etkilerini,

- Çeşitli güvenlik ürünlerindeki DDoS engelleme özelliklerinin nasıl çalıştığı ve ciddi saldırılar esnasında ne kadar işe yaradığını

- Açık kod yazılımlar kullanılarak DDoS saldırılarının nasıl farkedileceği ve engelleneceğini,

- Günümüz yaygın kullanılan DDoS engelleme sistemlerinin eksikliklerini görebileceksiniz.

| Eğitim Tarihleri | 22-24 Mart 2011 |

| Eğitim Adresi | İller Sok. No:4 Mebusevleri / Tandoğan / ANKARA (Gençlik Cad. Anıtkabir yanı) |

| Kayıt Olun | Lütfen [email protected] adresine e-posta gönderiniz. |

| Eğitim Ücreti | 1500 TL+KDV |

| Eğitmenler | Huzeyfe ÖNAL |

| Eğitim Broşürü | DOSP |

| Capture The Flag | Yok |

| Eğitim İçeriği(Özet) |

|

Eğitimin katılımcılara kazancı:

- Internet altyapısını oluşturan temel protokollerin detay açlışma yapısı

- Ağ ve güvenlik sistemlerinin DDoS saldırılarına karşı sıkılaştırılması

- DDoS saldırı analizi yapabilir hale gelme

- DDoS test saldırıları gerçekleştirme

Kime hitap ediyor:

- Sistem yöneticileri

- Ağ yöneticileri ve operatörleri

- Ağ güvenliği yönetici ve operatörleri

- Bilgi güvenliği uzmanları

İşleyiş:

Eğitim gerçek sistemler üzerinde uzman eğitmenler eşliğinde uygulamalı olarak gerçekleştirilecektir.

Eğitim materyalleri:

- Eğitime özel Linux dağıtımı Vmware imajı

- Eğitim notlarına bir yıllık online erişim hakkı

- Katılım sertifikası

Eğitim Süresi:

3 gün

Eğitim Ücreti:

1500 TL+KDV , erken kayıtlarda %15 indirim imkanı sunulmaktadır.

Ön Gereksinimler:

Uygulamalı Ağ Güvenliği Eğitimi

The post DDoS Saldırıları ve Korunma Yolları Eğitimi 22-24 Mart 2011(Ankara) first appeared on Complexity is the enemy of Security.

]]>The post Türkiye 2010 Yılı DDoS Raporu first appeared on Complexity is the enemy of Security.

]]>

DDoS tehditi her geçen gün kendisini göstermeye devam ediyor. Bilgi güvenliği bileşenlerinden “erişilebilirlik”i hedef alan bu saldırı tipini ciddiye almayan kurumlar saldırı sonrası çok daha yüksek maliyetli çözümlere yönelerek altyapı güçlendirmesine ağırlık veriyor.

Geçtiğimiz yıl Türkiye’de karşılaştığımız DDoS saldırıları ile ilgili gerçekleştirdiğimiz analiz sonucu aşağıdaki bilgiler ortaya çıkmıştır.

BGA olarak 2010 yılında karşılaştığımız ve müdahale ettiğimiz DDoS saldırı sayısı: 59

DDoS saldırı tipi:

Türkiye’de yoğun olarak syn flood, udp flood ve HTTP get flood saldırılarıyla karşılaştık. Syn flood saldırıları engellemesi en kolay saldırı tiplerinden olmasına rağmen en fazla tercih edilen saldırı tipi olmaya devam ediyor. Bunun temel nedeni Syn flood saldırılarının HTTP flood saldırılarındaki gibi gerçek ip adreslerinden yapılma zorunluluğunun olmaması.

Saldırılarda kullanılan IP adreslerinin gerçekliği:

Gelen saldırılardaki IP adreslerinin gerçekliği TCP için kesin fakat UDP için tahmine dayalıdır. UDP kullanılarak gerçekleştirilen saldırılarda eğer kullanılan botnet üzerinde spoofed ip seçeneği işaretliyse gelen saldırı paketlerinden ip adresinin gerçek ya da sahte olduğu rahatlıkla anlaşılabilir.

Gerçek IP kullanım oranının fazla çıkmasının bir sebebi de alınan saldırılarda yoğun olarak Türk botlarının kullanılması ve Türkiye’deki internet kullanıcılarının büyük çoğunluğunun NAT arkasında olması sebebiyle ip spoofing işleminin çalışmaması.

En ciddi saldırı :600 Mbps

Gelen saldırı SYN flood olduğu için kolaylıkla savuşturulabildi.

Bunun haricinde yurt dışında da bakımını yaptığımız sistemlerden birine doğru 3Gps’lik bir hafta süren ve çeşitli DDoS tiplerinin birlikte kullanıldığı saldırı aldık. Bu saldırının önündeki ISP sistemleri yeteri kadar güçlü olmadığı için kesin çözüm olarak yük dengeleme yapılarak birden fazla lokasyona sistemler dağıtılarak ve DNS ayarlarıyla oynayarak saldırının şiddeti azaltıldı.

En düşük seviyeli saldırı: 30 Mb

Saldırılarda kullanılan BotNet’lerdeki max IP adres sayısı :53.567

En ciddi saldırılardan birinde kullanılan bot sayısı 53.000 ve %90’ı Türkiye IP bloklarından.

Tüm saldırılar arasında hedef sistemin trafik kapasitesinin üzerine çıkan saldırı sayısı 5.

2010 Yılı Türkiye Siber Tehditler Sıralamasında DDoS tehditi

The post Türkiye 2010 Yılı DDoS Raporu first appeared on Complexity is the enemy of Security.

]]>The post Ankara DDoS&BotNet Sorunu Etkinliği Değerlendirmesi first appeared on Complexity is the enemy of Security.

]]>İstanbul’dan güneşli bir havada yola çıkıp Ankara’da karlı bir havaya merhaba diyerek güne başladım. Ankara’da kar demek sıkıntı demek olduğu için etkinliğin gününde kar yağması biraz canımı sıksa da bu düşünceyi kafamdan atarak otele doğru yola çıktım. Otelde hazırlıklar tüm hızıyla devam ediyordu, sponsorumuz Barikat en ufak detayı bile unutmayacak şekilde hazırlıkları tamamlamaya çalışıyordu.

Derken etkinlik saati geldi, salonda beklentimizin üzerinde bir kalabalıkla (~300 kişi) açılış konuşmasını yaparak sunumlara geçtik. Ankara’da dünyada ilk defa denenen bu kadar spesifik bir etkinliğe bu oranda katılım benim için de sürpriz oldu. Sunumlar ve aralardaki konuşmalar katılımcıların yoğun ilgisi ve samimi ortam sayesinde o kadar hızlı geçti ki kendimi birden kapanış konuşmasını yaparken buldum. Ankara’da saat 5’in özel anlamı olduğu için ben de son sunumu fazla geciktirmemek için HTTP GET flood saldırısı demosunu yapamadım.

Genel olarak katılımcılar fazlasıyla memnun kaldı, her zamanki gibi zamanın biraz daha uzun olması konuların daha anlaşılır olmasına yardımcı olacaktı fakat zaman hep kısıtlıdır, mesele kısıtlı zamanda birşeyler anlatabilmektir.

Etkinlik sunumlarını şimdilik siteye koymayacağız, sadece katılımcılara e-posta ile gönderilecek. Bunun nedeni aynı etkinliğin İstanbul’da da gerçekleştirilecek olması ve etkinlikte kullandığım sunumların bir benzerini de İstanbul’da kullanma düşüncem. Şimdiden sunumları koyup heyecanı azaltmamak lazım. Kuru kuru sunumlar hiçbir zaman konuşmacının ne anlattığını yansıtmaz, sadece o konuda fikir verir.

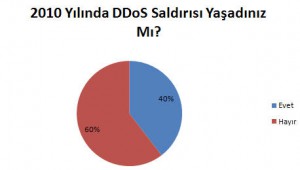

Etkinlik kayıt esnasında yaptığımız DDoS Saldırısı Aldınız mı anketi sonucu:

Her etkinlik sonrası yaptığımız katılımcı değerlendirme anketi sonuçlarında gelen yorum ve önerilerden bazıları:

- “Tamamiyle çok faydalı ve kaliteli bir etkinlik oldu. Uygulamalı olanlar daha çok ilgi çekiciydi! İlk seansta klimalar sıcak hava üfleyinde konu ne kadar ilgi çekici olsa da uyku bastırdı fakat daha sonraları soğuk hava verilince ceket ve montlarımızı giymek zorunda kaldık. Tam ortası olmadı ama etkinlik çok kaliteli bilgilendirmelerde bulundu.

- “Teknik bilgi veren ve uygulamalarıyla bunu gösteren biri olması açıkçası beni çok sevindirdi. Erken kaçmayı planladığım seminerin ilk ve sunumlarını yapan huzeyfe beye çok teşekkür ederim. ilk defa bir seminer bu kadar işe yaradı.

- “Uzun süredir katıldığım en verimli etkinlik. Teşekkür ederim

- “Çalıştay çok kısa sürdü çok hızlı geçildi, daha fazla vakit ayırılabilse daha iyi olurdu.

- Teşekkürler, sadece basit bir teşekkür olarak algılamayınız liütfen . . .”

- “Her hangi bir ürüne/ürün reklamına odaklı olmadan, teknik bilgi paylaşımını amacıyla düzenlenen bu etkinliğin benzerlerinin devamı oldukça faydalı olacaktır.

- “Kanımca yapılan çalışmalar güzel ancak uygulamalar daha çok bilgi güvenliği alanında faaliyet gösteren kişi veya kişilere yönelik olduğu ortadadır. Ancak kanımca yapılan uygulamaların sonucunda ortaya çıkan hukuksal sorunların değerlendirilmesi, çözüm önerileri mağdurların ne yapmaları gerektiği, suç ile mücadele kapsamında nasıl engellenebileceği veya suçluların nasıl daha etkin bir şekilde cezalandırılabileceği konusunda çalıştay ve etkinliklere eklenmesinde fayda buluyorum.

Şimdi İstanbul’da Mart sonu aynı etkinliği gerçekleştireceğiz, sonra eğer güç bulabilirsek bu etkinliği uluslarası bir etkinlik haline getirip Dubai veya İstanbul’da yapacağız.

Etkinlik ortamından birkaç resim. Diğer resimlere http://www.flickr.com/photos/59557950@N02/?saved=1 adresinden erişebilirsiniz.

The post Ankara DDoS&BotNet Sorunu Etkinliği Değerlendirmesi first appeared on Complexity is the enemy of Security.

]]>The post DDoS Saldırıları ve Korunma Yolları Eğitimi 7-9 Mart 2011(Ankara) first appeared on Complexity is the enemy of Security.

]]>

DDOS saldırıları Internet dünyasının en eski ve en etkili saldırılarıdır. DDOS saldırılarına karşı kesin bir reçete olamayacağı için bu tip saldırılarla karşı karşıya kalmadan konu hakkında detaylı bilgi sahibi olmak en büyük silahtır.

DDoS işine ürün odaklı değil çözüm odaklı yaklaşılmalıdır. Bunun içerisinde DDoS’dan korumak istediğiniz ağ altyapısı, saldırı esnasında neler yapılacak listesi, ISP’nin iletişim bilgileri, ddos izleme sistemleri ve en kötü durum senaryosunun hazırlanması dahildir.

Bu eğitimle birlikte sık kullanılan ve etkili olan DDOS yöntemleri, çalışma mantıkları, uygulamaları ve korunma yöntemlerini hem teorik olarak öğrenme hem de pratik olarak görme fırsatı yakalayacaksınız.

Eğitime katılarak;

- Gerçek ortamlarda dos/ddos saldırıları gerçekleştirip etkilerini,

- Çeşitli güvenlik ürünlerindeki DDoS engelleme özelliklerinin nasıl çalıştığı ve ciddi saldırılar esnasında ne kadar işe yaradığını

- Açık kod yazılımlar kullanılarak DDoS saldırılarının nasıl farkedileceği ve engelleneceğini,

- Günümüz yaygın kullanılan DDoS engelleme sistemlerinin eksikliklerini görebileceksiniz.

| Eğitim Tarihleri | 7,8,9 Mart 2011 |

| Eğitim Adresi | İller Sok. No:4 Mebusevleri / Tandoğan / ANKARA (Gençlik Cad. Anıtkabir yanı) |

| Kayıt Olun | Lütfen [email protected] adresine e-posta gönderiniz. |

| Eğitim Ücreti | 1500 TL+KDV |

| Eğitmenler | Huzeyfe ÖNAL |

Eğitim İçeriği

- Temel TCP/IP Bilgisi

- Internetin Altyapısı TCP/IP Protokol Ailesi

- TCP/IP Ailesi Protokolleri Çalışma Yöntemleri

- ARP, IP, ICMP, TCP, UDP, DNS, HTTP,SMTP Protokolleri

- Çözülemeyen Problem DDOS

- Genel Kavramlar

- DOS Nedir?

- DDOS Nedir?

- DRDOS Nedir?

- DOS/DDOS Motivasyonu

- DDOS Sonuçları ve etkileri

- DDOS Yapmak ne kadar kolaydır?

- DOS/DDOS yapanı saldırganlar nasıl yakalanır?

- Örnek DDOS Saldırı İncelemeleri

- Yıllara Göre Yapılan Etkili DDOS Saldırıları

- 2007 – Root DNS Sunucularına yapılan DDOS Saldırısı

- 2008 Kuzey Osetya siber savaşı

- 2009 İran seçimleri esnasında hükümet sitelerine yapılan ddos saldırıları

- 2010 Wikileaks DDoS saldırıları(Paypal, Amazon, Visa..)

- DDOS Çeşitleri

- Eski Tip DDOS Yöntemleri

- Yeni nesil DDOS Saldırıları

- Web Sunuculara Yönelik ddos saldırıları

- DNS Sunuculara Yönelik DDOS Saldırıları

- Sık Kullanılan DDOS Yöntemleri

- Bandwidth tüketme amaçlı ddos saldırıları

- DDOS Atak Araçları ve Örnek DDOS Çalışmaları

- SynFlood saldırısı

- Icmp flood ddos saldırısı

- Web sunuculara yönelik ddos saldırıları

- Dns sunuculara yönelik ddos saldırıları

- Hping ile DDOS saldırısı

- Isic ile çeşitli ddos saldırıları

- Juno, juno-ng ile ddos saldırısı

- Nmap ile dos/ddos saldırısı

- Scanrand ile dos/ddos saldırısı

- Slowloris ile ddos saldırısı

- DDOS Saldırılarının Kaynağı BotNet Dünyası

- BotNet(RoBot networks) kavramı

- Zombi kavramı

- Nasıl zombi olunur

- Zombiler nasıl yönetilir

- Örnek bir zombi uygulaması vs ddos saldırısı

- FastFlux Networks Kavramı

- DDOS Atak Engelleme Yöntemleri

- SynFlood DDOS Saldırılarını Engelleme Yöntemleri

- SynCookie/ Synproxy Yöntemi

- SynCache yöntemi

- ICMP Üzerinden yapılan saldırıları engelleme yöntemleri

- UDP Kullanılarak yapılan DDOS Saldırılarını Engelleme

- DNS Sunuculara yapılan ddos saldırılarını engelleme yöntemleri

- HTTP GET/POST Flood DDOS Saldırılarını Engelleme

- Routerlar üzerinde belirli DDOS saldırılarını engelleme

- Kendi networkünüzden DDOs Yapılmasını engelleme

- Bilinen DDOS Engelleme Ürünleri ve Çalışma Yapıları

- Cisco Guard

- Arbor Peakflow

- Radware Defense Pro

- Çeşitli IPS Ürünleri ve DDOS Korumaları

- Mcafee

- ISS

- Sourcefire

- Çeşitli Firewall Ürünleri ve DDOS Korumaları

- CheckPoint

- Netscreen

- Fortinet

- Linux Iptables

- OpenBSD Packet Filter

- Pfsense

- Temel TCP/IP Bilgisi

- Internetin Altyapısı TCP/IP Protokol Ailesi

- TCP/IP Ailesi Protokolleri Çalışma Yöntemleri

- ARP, IP, ICMP, TCP, UDP, DNS, HTTP,SMTP Protokolleri

- Çözülemeyen Problem DDOS

- Genel Kavramlar

- DOS Nedir?

- DDOS Nedir?

- DRDOS Nedir?

- DOS/DDOS Motivasyonu

- DDOS Sonuçları ve etkileri

- DDOS Yapmak ne kadar kolaydır?

- DOS/DDOS yapanı saldırganlar nasıl yakalanır?

- Örnek DDOS Saldırı İncelemeleri

- Yıllara Göre Yapılan Etkili DDOS Saldırıları

- 2007 – Root DNS Sunucularına yapılan DDOS Saldırısı

- 2008 Kuzey Osetya siber savaşı

- 2009 İran seçimleri esnasında hükümet sitelerine yapılan ddos saldırıları

- 2010 Wikileaks DDoS saldırıları(Paypal, Amazon, Visa..)

- DDOS Çeşitleri

- Eski Tip DDOS Yöntemleri

- Yeni nesil DDOS Saldırıları

- Web Sunuculara Yönelik ddos saldırıları

- DNS Sunuculara Yönelik DDOS Saldırıları

- Sık Kullanılan DDOS Yöntemleri

- Bandwidth tüketme amaçlı ddos saldırıları

- DDOS Atak Araçları ve Örnek DDOS Çalışmaları

- SynFlood saldırısı

- Icmp flood ddos saldırısı

- Web sunuculara yönelik ddos saldırıları

- Dns sunuculara yönelik ddos saldırıları

- Hping ile DDOS saldırısı

- Isic ile çeşitli ddos saldırıları

- Juno, juno-ng ile ddos saldırısı

- Nmap ile dos/ddos saldırısı

- Scanrand ile dos/ddos saldırısı

- Slowloris ile ddos saldırısı

- DDOS Saldırılarının Kaynağı BotNet Dünyası

- BotNet(RoBot networks) kavramı

- Zombi kavramı

- Nasıl zombi olunur

- Zombiler nasıl yönetilir

- Örnek bir zombi uygulaması vs ddos saldırısı

- FastFlux Networks Kavramı

- DDOS Atak Engelleme Yöntemleri

- SynFlood DDOS Saldırılarını Engelleme Yöntemleri

- SynCookie/ Synproxy Yöntemi

- SynCache yöntemi

- ICMP Üzerinden yapılan saldırıları engelleme yöntemleri

- UDP Kullanılarak yapılan DDOS Saldırılarını Engelleme

- DNS Sunuculara yapılan ddos saldırılarını engelleme yöntemleri

- HTTP GET/POST Flood DDOS Saldırılarını Engelleme

- Routerlar üzerinde belirli DDOS saldırılarını engelleme

- Kendi networkünüzden DDOs Yapılmasını engelleme

- Bilinen DDOS Engelleme Ürünleri ve Çalışma Yapıları

- Cisco Guard

- Arbor Peakflow

- Radware Defense Pro

- Çeşitli IPS Ürünleri ve DDOS Korumaları

- Mcafee

- ISS

- Sourcefire

- Çeşitli Firewall Ürünleri ve DDOS Korumaları

- CheckPoint

- Netscreen

- Fortinet

- Linux Iptables

- OpenBSD Packet Filter

- Pfsense

Eğitimin katılımcılara kazancı:

- Internet altyapısını oluşturan temel protokollerin detay açlışma yapısı

- Ağ ve güvenlik sistemlerinin DDoS saldırılarına karşı sıkılaştırılması

- DDoS saldırı analizi yapabilir hale gelme

- DDoS test saldırıları gerçekleştirme

Kime hitap ediyor:

- Sistem yöneticileri

- Ağ yöneticileri ve operatörleri

- Ağ güvenliği yönetici ve operatörleri

- Bilgi güvenliği uzmanları

İşleyiş:

Eğitim gerçek sistemler üzerinde uzman eğitmenler eşliğinde uygulamalı olarak gerçekleştirilecektir.

Eğitim materyalleri:

- Eğitime özel Linux dağıtımı Vmware imajı

- Eğitim notlarının basılı hali

- “Uygulamalı TCP/IP ve Ağ Güvenliği” kitabı

- Eğitim notlarına bir yıllık online erişim hakkı

- Katılım sertifikası

Katılımcıdan beklenenler:

Kişisel dizüstü bilgisayarı(Laptop)

Laptop gereksinimleri

* Windows XP, Windows 7 veya Linux

* Virtualbox, Vmware Workstation

* Admin hesabı

* 2GB ram

Eğitim Süresi:

3 gün

Eğitim Ücreti:

1500 TL+KDV , erken kayıtlarda %15 indirim imkanı sunulmaktadır.

Ön Gereksinimler:

Uygulamalı Ağ Güvenliği Eğitimi

The post DDoS Saldırıları ve Korunma Yolları Eğitimi 7-9 Mart 2011(Ankara) first appeared on Complexity is the enemy of Security.

]]>The post DDoS Saldırıları Ve Analizi Değerlendirme Sınavı first appeared on Complexity is the enemy of Security.

]]>

Bilgi güvenliği AKADEMİSİ tarafından hazırlanan DDoS saldırıları ve korunma yolları/analizi konularını kapsayan 23 soruluk değerlendirme sınavı http://www.bga.com.tr/?p=1619 adresinden yayına girmiştir.

Konuya meraklı okuyucularımızın teste katılıp bu konudaki bilgilerini sınayabilirler.

The post DDoS Saldırıları Ve Analizi Değerlendirme Sınavı first appeared on Complexity is the enemy of Security.

]]>The post DDoS Eğitimleri Artık İngilizce – www.ddostraining.com first appeared on Complexity is the enemy of Security.

]]>Kısa bir çalışma sonrası ddostraining.com ve ddostrainings.com adreslerinden yayın yapan dünyanın ilk ürün bağımsız DDoS eğitimini ingilizce açmış olduk. Bu konudaki ilk eğitim Eylül ayında İstanbul’da gerçekleştirilecek. 2011 yılında özellikle Ortadoğu ve Avrupa piyasasına da eğitim ve danışmanlık hizmetleri vermeye başlayacağız.

Eğitim notlarımız Türkçe’den İngilizce’ye çevrilecek, bu da bizim için ayrı bir gurur kaynağı:).

The post DDoS Eğitimleri Artık İngilizce – www.ddostraining.com first appeared on Complexity is the enemy of Security.

]]>The post Güvenlik Röportajları #27 “Huzeyfe ÖNAL” first appeared on Complexity is the enemy of Security.

]]>Güvenlik kahvesinin bu haftaki konuğu Huzeyfe ÖNAL. Kendisi ile her zaman gündemde olan DDoS (Denial-of-service attack) konusunu konuştuk.

NGB:Bilişimcilerin özellikle son zamanlarda aşina olduğu bir kavram var: DOS/DDoS. Hep duyarız. Siz nasıl tanımlıyorsunuz bu kavramları? Nedir ne değildir?

Huzeyfe ÖNAL: DoS/DdoS saldırıları aslında yeni karşılaştığımız bir saldırı türü değil, 90’lı yıllarda çıktığından beri dönem dönem kendisini hatırlatan bir saldırı yöntemi. Aslında bilgi güvenliğini oluşturan temel bileşenlere bakıldığında bilginin erişilebilir olması güvenlik için temel şartlardandır. DdoS saldırıları bilgi güvenliğine ait en önemli katman olan erişilebilirliği hedef alır .

NGB:Söylediğiniz kadar etkili ve kötü bir silah mıdır DDoS?

Huzeyfe ÖNAL: Evet, erişilebilir olmayan bir bilginin güvenliğini sağlamak zorunda kalmayız. Genellikle erişilebilirlik hep unutulur veya tüm senaryolar, tüm güvenlik önlemleri bilginin erişilebilir olduğu düşünülerek alınır. Oysa en temel problem bilginin erişilelemez olmasıdır ve malesef ki DdoS saldırıları bu amaç için sıkça kullanılır.

NGB: Peki şu ataklar olursa DOS/DDoS ‘tur , eğer olmazsa değildir gibi keskin çizgilerle ayırmak mümkün müdür?

Huzeyfe ÖNAL: Eğer bir işlem sonucunda sistem erişilemez hale geliyorsa buna DoS diyebiliriz. Yapılan illa saldırı olmasına gerek yok, bir programcının yapacağı basit bile –eğer sistemde gerekli önlemler alınmamışsa- sistemin çalışamaz hale gelmesine sebep olabilir. Dolayısıyla DDOS/DOS saldırılarını diğer saldırılardan ayırt etmek için tek şey kullanıyoruz oda sistemin saldırı sonrası erişilebilir olup olmaması.

NGB: DOS/DDoS atakları kendi içinde kategorilere ayrılıyor mu yoksa hepsi tek tip olarak mı yapılıyor? Çeşitlendirme yapmak mümkün mü?

Huzeyfe ÖNAL: Her saldırı tipi kendi arasında kategorilendirilebilir. DdoS saldırılarında da piyasada çok bilinen, sık tercih edilen ve az bilinen saldırı tipleri olarak ikiye ayırmak mümkündür. Bilinen ve sık tercih edilen saldırı tiplerine örnek olarak syn flood, udp flood, http get flood verebiliriz. Az bilinen ve daha çok bilgi, beceri ve kaynak isteyen saldırı tiplerine de dns amplification saldırılarını örnek olarak verebiliriz.

NGB: DOS/DDoS ‘ları mevcut güvenlik sistemlerimizle (firewall,IDS/IPS, Linux,vs…) tamamen önlememiz mümkün mü?

Huzeyfe ÖNAL: Bilişim sektöründe kesin ifadeleri kullanmak ancak bilgi ve tecrübe eksikliğinden kaynaklanır. Bir sistem hiç bir zaman kırılamaz değildir, aynı şekilde her sistem de kırılacak diye kesin bir ifade kullanamayız. Saldırının tipine, şiddetine, sahip olduğunuz bant genişliğine ve kullandığınız donanım/yazılıma bağlı olarak saldırılar engellenebilir veya engellenemez.

Mesela SYN flood saldırılarına karşı çoğu sistem syn cookie veya syn proxy özelliğine sahiptir. Eğer gelen saldırı çok şiddetli değilse ve SYN flood tipindeyse siz belirli orana kadar bu saldırıları ek çaa gerektirmeden bu özellikleri aktif ederek engelleyebilirsiniz. Ama gelen saldırı sizin bant genişliğinizden yüksek veya güvenlik sistemlerinizin kapasitesinden yüksekse o saldırı karşısında kuracağınız çoğu sistem işlevsiz kalacaktır.

NGB:O zaman şöyle klasik bir durum ortaya çıkıyor. Doğru bilinen yanlışlar var. Bunları sıralayabilir misiniz?

Huzeyfe ÖNAL: DdoS konusunda doğru bilinen yanlışlar fazlasıyla var. Bunun temel sebebi ddos konusunun efsanevi olarak kulaktan kulağa yayılarak öğrenilmesi ve genelleme ifadelerin kullanılması. DdoS denildiğinde hiç yoktan 10-15 adet saldırı tipi akla gelir, bir sistemin DdoS’u engelliyor demesi için bu saldırı tiplerinin hepsine karşı çözüm içermesi gerekir.

Doğru bilinen yanlış(eksiklikleri)ları kısaca sayacak olursak:

- Linux sistemler DdoS’a karşı dayanıklıdır

- Bizim güvenlik duvarı DdoS’u engelliyor

- Bizim Saldırı Engelleme Sistemi DdoS’u engelliyor.

- DdoS saldırıları engellenemez

- HTTP GET flood saldırılarında IP spoofing yapılabilir

NGB:Klasik savunma yaklaşımlarının çok etkili olmadığı bu saldırı tipine karşı önlem almada en temel amaçlar neler olmalı sizce?

Huzeyfe ÖNAL: En temel önlem bu işe hazırlıklı olmaktır. Yoksa ne kadar iyi sistem kullanırsanız kullanın bir işe yaramaz. Bunun örneklerini hem Türkiye’den hem de dünyadan fazlasıyla verebiliriz. Eğer DdoS saldırıları hakkında kulaktan dolma bilgilerin ötesine geçip, altyapınızı iyi çıkarıp bir saldırı esnasında neler yapılacağını bir prosedüre dökerseniz en ciddi saldırılarda bile ayakta kalma şansınız olur. Bu prosedürü dökebilmek için ağ altyapısının iyi bilinmesi, hizmet alınan ISP’deki iletişimlerin iyi kullanılması , TCP/IP bilgisi mutlaka gerekmektedir. Yoksa kağıt üzerinde güzel duran ama gerçekte işlemeyen bir prosedür olur.

Prosedür sonrası yapılacak ilk işlemlerden birisi teknik olarak kapasitenin ölçülmesi, altyapının buna göre –gerekiyorsa- tekrar dizayn edilmesi ve güçlü sistemlerin kullanılması olmalıdır. DdoS saldırıları genellikle oturum bilgisi tutan sistemlerde daha fazla işe yarar. Dolayısıyla oturum bilgisi tutan (TCP/UDP) tüm sistemlerin dökümantasyonları dikkatlice okunarak iyileştirmeler yapılmalıdır.

NGB: Bir DOS/DDoS saldırısı önlenmez ya da engellenmezse bu bize hangi anlamda yansır?

Huzeyfe ÖNAL: Prestij, maddi kayıplar, stres. Çok uzapa gitmeye gerek yok, Türkiye’de DdoS yüzünden hizmet veremeyip 3 günde 200.000 TL kaybeden şirketler biliyorum.

NGB: Bu durumda Türkiye’de bu saldırı türüne karşı önlem almalar ve bilinç açısında durum nedir? Yeterince ciddiye alıyor mu kurumlar?

Huzeyfe ÖNAL: Sadece Türkiye’de değil dünyanın çoğu ülkesinde DdoS saldırıları çok ciddiye alınmamaktadır. Bunun sebebi aslında her gün karşılaşılan bir saldırı tipi olmamasından ve insanların DDOS’u çözümsüz bir saldırı olarak bilmesinden. Türkiye online işlem hacmini en hıslı arttıran ülkelerden birisi ama malesef ki online işlem servislerinde alınan güvenlik önlemlerinin çoğu bilginin/servisin gizliliğine yönelik, bilginin/servisin erişilebilir olup olmadığı genelde yaşanan kötü tecrüneler sonrası değerlendirilmekte.

NGB:Günümüz DOS/DDoS saldırıları çeşitlerine örnekler verebilir misiniz?

Huzeyfe ÖNAL: 2009-2010 yılları arasında ek sık karşılaşılan DdoS saldırıları: Syn flood, udp flood, icmp flood, http get flood ve dns flood .

NGB: Peki sizin kullanmış olduğunuz özel araçlar/sistemler var mı? Önereceğiniz ya da tavsiyede bulunabileceğiz araçlar var mı?

Huzeyfe ÖNAL: Ticari olarak DdoS’u engelleyen çok sistem var(ddos engellediğini iddia eden diyelim). Eğer iyi yapılandırılırsa bu sistemler belirli oranda ddos saldırılarına karşı çözüm olabilir. Ama burada anahtar kelime “iyi yapılandırılabilirse”. İyi yapılandırmak tamamen TCP/IP bilgisine ve ağ alt yapısınınhakimiyetine bağlıdır.

NGB: Son olarak hem DOS/DDoS özelinde hem de genel anlamda güvenlik dünyasında dikkat çekmek istediğiniz konu ve tavsiyeleriniz nelerdir?

Huzeyfe ÖNAL: DdoS saldırıları bilgi güvenliği projelerinin, ötesinde tüm online projelerin en önemli bacağını oluşturur. Bu bilinçle hareket eden yöneticiler sürprizlerle karşılaşmazlar, en ciddi saldırıda bile ne olacağını ve buna karşı neler yapılacağını daha önceden çıkarmışlardır. Geriye adım adım uygulamak kalır.

Benim tavsiyem güvenlik konusunda bir iş, proje yapmadan bunun gerçekten bilgi güvenliğine ne kadar uygun olduğunun ölçülmesi, kullanılacaksa ticari yazılımların mutlaka ciddi testlerden geçirilmesi ve ona göre karar verilmesi.

Burada bir nokta daha ön plana çıkıyor: ülkemizde teknik kapasitesi yüksek eleman sayısı çok az, bu kapasiteye sahip olanlar ya olmaları gereken yerlerde iş bulamıyorlar ya da daha iyi imkanlar sağladığı içib yöneticilik hevesiyle teknik çalışmalarını bırakıyorlar. Teknik olarak çalışan elemanların ek üstünde tutulmadığı bir ortamın ileriye doğru emin adımlarla gitmesi şans olur.

NGB: Röportajımıza vermiş olduğunuz samimi cevaplardan ve bizi kabul etmenizden dolayı teşekkür ederiz.

The post Güvenlik Röportajları #27 “Huzeyfe ÖNAL” first appeared on Complexity is the enemy of Security.

]]>The post DDOS Saldırıları ve Korunma Yolları Eğitimi first appeared on Complexity is the enemy of Security.

]]>Konu hakkında bilgi sahibi olmadan alınacak DDOS koruma ürünleri ayrı bir DOS’a (servis kesintisi) sebep olabilmektedir.

DDoS işine ürün odaklı değil çözüm odaklı yaklaşılmalıdır. Bunun içerisinde DDoS’dan korumak istediğiniz ağ altyapısı, saldırı esnasında neler yapılacak listesi, ISP’nin iletişim bilgileri, ddos izleme sistemleri ve en kötü durum senaryosunun hazırlanması dahildir.

Eğitime katılarak;

- Gerçek ortamlarda dos/ddos saldırıları gerçekleştirip etkilerini,

- Çeşitli güvenlik ürünlerindeki DDoS engelleme özelliklerinin nasıl çalıştığı ve ciddi saldırılar esnasında ne kadar işe yaradığını

- Açık kod yazılımlar kullanılarak DDoS saldırılarının nasıl farkedileceği ve engelleneceğini,

- Günümüz yaygın kullanılan DDoS engelleme sistemlerinin eksikliklerini görebileceksiniz.

| Eğitim Tarihleri | 24-25 Temmuz 2010 |

| Eğitim Adresi | Mahir İz cad.Detay İş Merkezi. CapitolAVM karşısı.B Blok No:19/2 Altunizade-Üsküdar-İstanbul |

| Kayıt Olun | Lütfen [email protected] adresine e-posta gönderiniz. |

| Eğitim Ücreti | 750 TL+KDV /Erken kayıtlarda %20 indirim imkanı bulunmaktadır. |

| Eğitmenler | Çağdaş Doğru, Huzeyfe ÖNAL |

| Eğitim Broşürü | DOSP |

| Capture The Flag | Yok |

| Eğitim İçeriği(Özet) |

|

The post DDOS Saldırıları ve Korunma Yolları Eğitimi first appeared on Complexity is the enemy of Security.

]]>