The post BGA Capture The Flag Ethical Hacking Yarışması Çözümleri first appeared on Complexity is the enemy of Security.

]]>

Bahar döneminde düzenlediğimiz ethical hacking yarışmasına ait detay adımların anlatıldığı çözüm dosyasına aiağıdaki adresten erişim sağlanabilir.

The post BGA Capture The Flag Ethical Hacking Yarışması Çözümleri first appeared on Complexity is the enemy of Security.

]]>The post “0485a4567005dc53cce8d204cb747746” Hediyeli Ethical Hacking (CTF) Yarışması first appeared on Complexity is the enemy of Security.

]]>

Hediyeli CTF yarışması başlamıştır. Detay ve katılım için http://www.hack2net.com/ adresi ziyaret edilebilir.

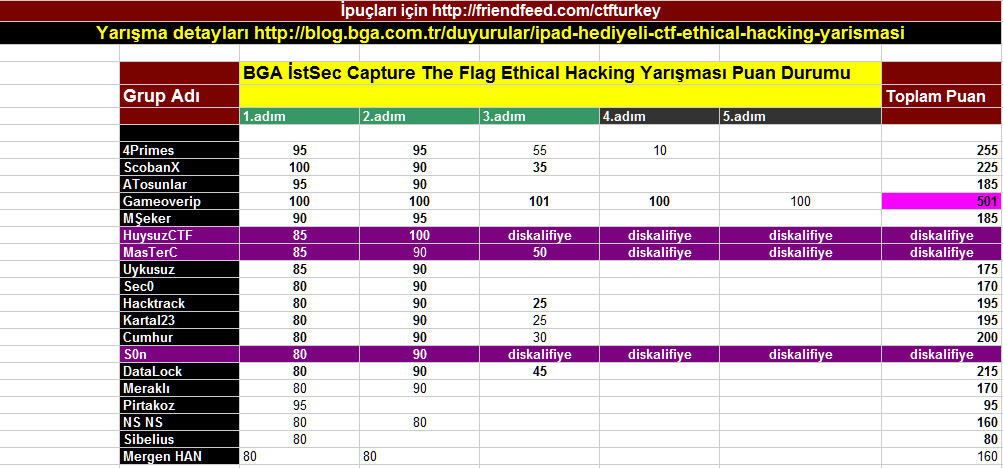

İpuçları ve Puan Durumu:

Puan durumunu bu linkten takip edebilirsiniz.

İpuçları ve diğer bilgilendirmeler için @bgakademisi twitter hesabından gerçekleşecektir. Yarışma takibi için #BGACTF2012 hashtag i kullanabilirsiniz.

Yarışmanın kazananı puanlama sistemine göre belirlenecektir. Her adım, zamana bağlı bir puan derecesine sahiptir ve belirtilen zaman içerisinde en yüksek puanı alan yarışmayı kazanmış sayılır. Yarışma sonrası kazanan takım için sponsorlarin sürpriz hediyesi olacaktır.

Yarışmaya anonim olarak katılabilir ve gerçek kimliğinizi kullanmayabilirsiniz. Ancak hediye kazanılması durumunda gerçek kimlik ile başvuruların yapılması gerekmektedir.

The post “0485a4567005dc53cce8d204cb747746” Hediyeli Ethical Hacking (CTF) Yarışması first appeared on Complexity is the enemy of Security.

]]>The post Capture The Flag Yarışması İçin Sponsor Arayışı first appeared on Complexity is the enemy of Security.

]]>

The post Capture The Flag Yarışması İçin Sponsor Arayışı first appeared on Complexity is the enemy of Security.

]]>The post CTF (Capture The Flag) Ethical Hacking Yarışması Sponsor Arayışı first appeared on Complexity is the enemy of Security.

]]>CTF yarışmalarının amacı insanları belirli konu etrafında yarıştırmaktan öte güvenlik gibi ciddi bir konuda yeterli önlemlerin alınmaması sonucu sistemlerin uğrayabileceği zararları uygulamalı olarak göstermektir. CTF senaryoları tamamen gerçek hayatta yaşanmış örnekler temel alınarka hazırlanmaktadır. Senaryolar konusunda görüş ve önerileri olan arkadaşlar doğrudan bana yazabilir.

Bir önceki CTF yarışmasına toplamda 650 yarışmacı katılmış ve bunlardan 25 tanesi yarışmanın ilk adımlarını geçmeyi başarmıştır.

Yarışma için iki farklı sponsorluk bekliyoruz:

- Hosting sponsoru

- Hediye sponsoru

The post CTF (Capture The Flag) Ethical Hacking Yarışması Sponsor Arayışı first appeared on Complexity is the enemy of Security.

]]>The post BGA ISTSEC ’11 Capture The Flag Adım ve Çözümleri first appeared on Complexity is the enemy of Security.

]]>Adımlara ait detaylar http://blog.bga.com.tr adresinden yayınlanacaktır

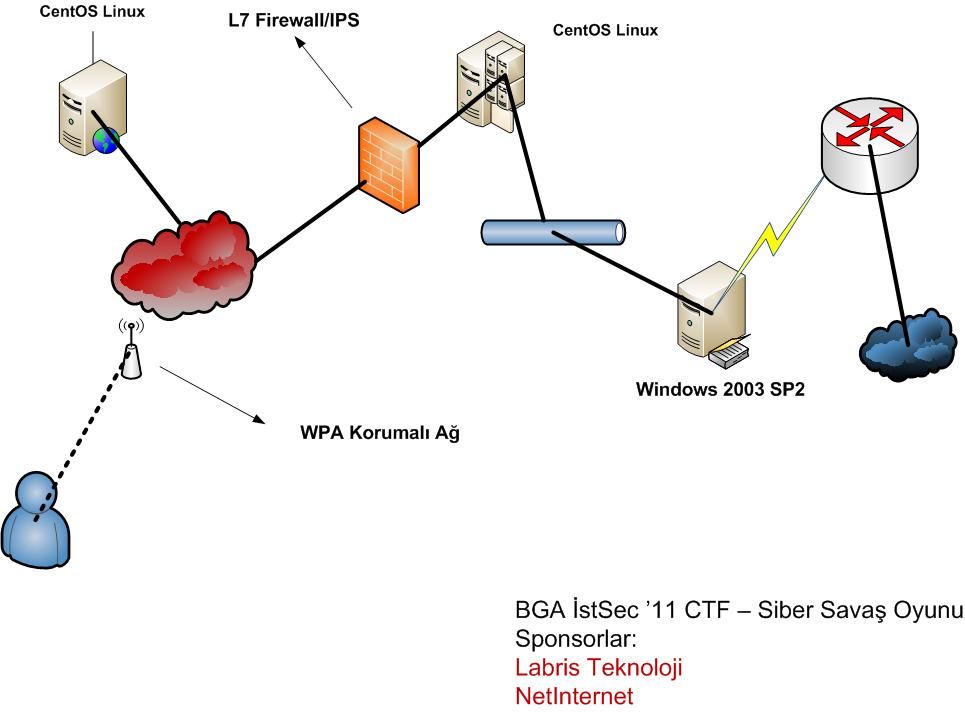

- Adım: Wireshark ile SSID bulma: Verilen pcap dosyası içerisinde geçerli SSID’lerin bulunması

1.1. Aircrack-ng ve bazşka araçlar da SSID bulmak için kullanılabilir.

- SSID bulunduktan sonra WPA anahtarının bulunması için çalışmalar yapılması beklenmektedir. Bu aşamada SSID ggenele bir isim olmadığı için internetten indirilecek rainbow table’lar bir işe yaramayacaktır.

2.1. WPA anahtarının kaç karekter olduğunu tahmin etme!

2.2. Brute force yöntemi ile WPA anahtarını bulma

2.3. Özel rainbow table oluşturarak WPA anahtarını bulma

2.4. Özel sözlük listesi oluşturularak hedefe yönelik hibrid bruteforce denemeleri yapma

- WPA Anahtarıyla şifreli trafiği çözümleme

3.1. Airdecap-ng (bu yarışmada işe yaramadı)

3.2. Wireshark kullanarak WPA trafiğini çözümleme

- Çözümlenen trafikte analiz yaparak ipucu bulma

4.1. Trafik içerisinde güvenlik yöneticisinin hotmail’den gönderdiği bir mail bulunmaktaydı. Bu mail içerisinde eklenti şeklinde bir pdf dosyası vardı ve ipucu bu dosyada yazmaktaydı.

4.2. Networkminer kullanarak pdf dosyasını analiz etme

4.3. Xplico kullanarak pdf dosyasını analiz etme

4.4. Netwitness kullanarak pdf dosyasını analiz etme

4.5. Hexeditör kullanarak %PDF ile başlayan satırları alıp pdf dosyasını yeniden oluşturma.

- L7 Filter/IPS ile korunan sisteme erişim

5.1. Bu adımda ipucu olarak bir URL verilmekteydi ve bir sonraki adımlar bu URL’den ulaşılabiliyordu.

5.2. URL L7 firewall tarafından korunmaktaydı ve katılımcılardan aşağıdaki yollardan biriyle bu URL’e ulaşmaları beklenmekteydi

5.2.1. IP fragmentation

5.2.2. Encoding

- Linux sistemi ele geçirme

6.1. Linux sistemin kernel’i güncel ve bilinen herhangi bir prv.esc zaafiyeti içermiyordu.

6.2. Nmap ile geniş port taraması, açık port, servislerin belirlenmesi

6.3. Nessus ile sistem üzerindeki bilinen zaafiyetlerin belirlenmesi

6.4. Güncel WordPress üzerinde yüklü bir eklentideki zaafiyet kullanılarak sisteme apache kullanıcı haklarıyla erişim

6.5. Tomcat bruteforce

6.6. Owasp Dirbuster ile gozukmeyen alt dizinlerin bulunması

6.7. Tomcat default user/pass kullanarak sisteme tomcat haklarıyla erişim

6.8. Jboss default ayarlar kullanılarak sisteme jboss kullanıcı haklarıyla erişim.

6.9. Sistemdeki kullanıcıların belirlenmesi /etc/passwd

6.10.SSH bruteforce ile bilinen kullanıcı/parola ikililerinini denenmesi

6.10.1. Sistemde brute forc ekoruması olduğu için engellenme riski var.

- Sistemde sıradan kullanıcı elde edildikten sonra uname –a ile kernel’da açıklık var mı incelemesi

- Sistemde 777 olarak bırakılmış dosyaların incelenmesi

8.1. /backup klasorunde sisteme ait yedek dosyalarının bulunması

8.2. Yedek dosyaları arasında shadow dosyasının bulunarak JTR ile denenmesi

8.3. Yedek dosyaları arasında .mysql_history dosyasının bulunması ve history’deki kullanınıcılara ait parolaların gerçek sistem parolası olarak denenmesi

- Sistemde root parolasının bulunması, ya da son kullanıcısına ait parolanın bulunması

9.1. Sisteme root olarak SSH erişimi yasak olduğu için root parolası tek başına işe yaramayacaktır.

9.2. Expect kullanılarka sshd_config ayarlarının değiştirilmesi ya da yeni kullanıcı eklenmesi ya da root olarak komut çalıştırılması

9.3. Linux üzerinde memorydump gerçekleştirilerek daha önce girilmiş komutlar(Windows’a erişim bilgileri) vs alınarak yarışma doğrudan tamamlanabilirdi.

- Linux sistem üzerindeki diğer ağ arabirimi ipa dresi incelerenerek Windows sistemin ip adresinin port tarama, sniffing vs gibi yöntemlerle bulunması

- Windows sistemin gerçek ip adresinin bulunması

- Yarışmacı makinesinden Linux üzerinden Windows’a erişebilmek için gerekli pipe işlemlerinin tamamlanması(20 puan)

- Windows sisteme yönelik port tarama, vulnerability taraması gerçekleştirme

- Windows sunucuya yönelik bruteforce denemeleri

- Windows makine üzerindeki Antivirüs’ün atlatılması ve sistemde çalışacak shellcode’un yazılması(Sistem üzerinde bilinen Windows zaafiyetlerinin hepsi kapalı durumda)

- Windows makineyi ele geçirmek ve buradaki ipucunu takip etmek

- Yarışmayı başlatan hotmail hesabının ele geçirilmesi

17.1.Klasik denemeler

17.2.Windows memorydump

- Hotmail hesabındaki banka bilgilerinin gönderilmesi

- İyi bir tatil ve uykuJ

The post BGA ISTSEC ’11 Capture The Flag Adım ve Çözümleri first appeared on Complexity is the enemy of Security.

]]>The post ISTSEC-CTF Yarışması Sonuçları first appeared on Complexity is the enemy of Security.

]]>Yarışmanın birincisi Sabancı-Sakarya universitesinden katılan Gameoverip grubu oldu. Grubun yarışmada gösterdiği performans hakikaten göz doldurucuydu, kendilerini haddim olmayarak tekrar tebrik ediyorum. Yarışma süresince hiç aklımıza gelmeyen yol ve yöntemlerin denenmiş olması yarışmaya katılanlar kadar düzenleyicilerin de bilgi ve tecrübesine katkı sağladığının en önemli göstergesi oldu.

CTF’leri hazırlarken amacımız sadece bir alana yönelip, insanları zorlayacak bulmacalar değil. Bilişim güvenliğinin bir çok alanını kapsayan ve gerçek hayatta tecrübe ettiğimiz hataları CTF’e uyarlamak ve katılan herkesin zevk alarak yarışması ve sonucunda birşeyler öğrenmesi, paylaşmasıdır. Yoksa adına bakarak “adam hackerlari yarıştırıyor” gibi bir düşünce ne niyetimizde var ne de böyle bir şey haddimizedir.

Yavaş yavaş yarışmanın adımlarını BGA BLOG ( http://blog.bga.com.tr ) üzerinden yayınlayacağız.

Yarışmanın son günü NTV ekibi çekim için gelmişti, buradan NTV’nin CTF ekibi ile yaptığı röportaja ulaşabilirsiniz.

http://www.youtube.com/watch?v=RRibXAHsn4E

The post ISTSEC-CTF Yarışması Sonuçları first appeared on Complexity is the enemy of Security.

]]>The post Capture The Flag yarışması için sponsor arayışı first appeared on Complexity is the enemy of Security.

]]>İşin güvenlik tarafında bulunanlar için CTF türü yarışmalar çok öğretici oluyor( Hacker kardeşlerimiz gibi her açıklığı önüne gelen her sistemde deneme gibi bir lüksümüz olmadığı için).

Bu seferki yarışma diğerlerine göre biraz daha zorlu olacak. İçeriği hazırlama da hem beyaz hem de siyah şapkalı arkadaşlar yardımcı olacaklar. Sizin de önerileriniz varsa buraya yorum olarak yazabilir ya da bana gönderebilirsiniz.

The post Capture The Flag yarışması için sponsor arayışı first appeared on Complexity is the enemy of Security.

]]>The post Online CTF Çözümleri first appeared on Complexity is the enemy of Security.

]]>Oldukça yorucu olmasına rağmen zevkli bir yarışma(oyun) geçirdik, katılan ekiplerden bazılarının gerçekten “ekip” olması ve adımları çok hızlı geçmesi sonucu aslında tam verim alamadık, belki daha fazla adımlı ve esnek bir yarışma yapmak daha faydalı olacaktır. Yarışmayı oyun olarak görüp katılan tüm ekiplere teşekkür ederim. Bu tip yarışmaların sayısı ve kalitesi arttıkça bilgi güvenliğine verilen önem de artacaktır ve bilgi güvenliği konularının kavranması daha da kolaylaşacaktır diye düşünüyorum.

Çözüm dosyasında yazanlara eklemek isteyenler olursa bana [email protected] adresinden ulaşabilir ve istenilen eklemeleri gerçekleştirebilir.

The post Online CTF Çözümleri first appeared on Complexity is the enemy of Security.

]]>The post iPhone hediyeli hacking yarışması! first appeared on Complexity is the enemy of Security.

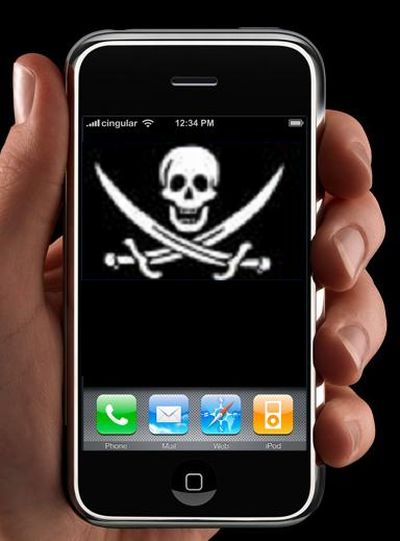

]]> IstSec ’09 – İstanbul Bilgi Güvenliği Konferansı’nın ikinci günü yapılacak Capture The Flag yarışmasına katılarak son model bir iPhone kazanma şansı elde edebilirsiniz.

IstSec ’09 – İstanbul Bilgi Güvenliği Konferansı’nın ikinci günü yapılacak Capture The Flag yarışmasına katılarak son model bir iPhone kazanma şansı elde edebilirsiniz.

CTF yarışması gerçek hayatta sistem adminleri, network adminleri ve güvenlik adminlerinin yaptığı hataları simüle eden bir yarışmadır ve toplam 11 adımdan oluşmaktadır. 11 adım=1000 puan, iPhone’u kazanmak için 900 puanı aşmak gerekmektedir(Senaryo kesinlikle çözülemez değil, hediyeleri şimdiden aldık ve konferansta sahiplerini bulmasını istiyoruz.).

Gerçekten ben bu işi biliyorum diyen bir pentest’cinin 1-2 saatte rahatlıkla çözebileceği bir senaryo hazırladık. Tek kişilik değil de birden fazla kişiden oluşan ekiplerin kazanma ihtimali daha yüksek.

CTF yarışmasına kayıt olmak için gerekli bilgiler http://www.istsec.org/?page_id=73 adresinden edinilebilir.

CTF engelini aşıp mail gönderenlerin tekrar kayıt maili göndermelerine gerek yok, kayıtlar Cuma günü dondurup detaylı bilgilendirme maili gönderilecektir.

Şimdilik kayıt sayısı 100 gözüküyor fakat önceki tecrübelerimden medeni cesaret gösterip geleceklerin sayısının 15-20 olacağını tahmin ediyorum. Umarım yanılırım.

The post iPhone hediyeli hacking yarışması! first appeared on Complexity is the enemy of Security.

]]>